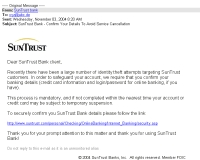

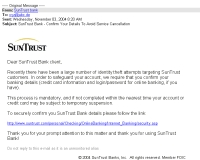

SunTrust-Bank:

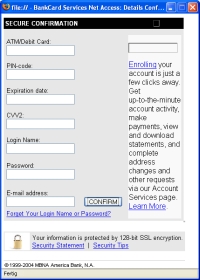

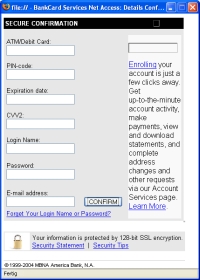

SunTrust-Bank:Hier werden Kreditkarten-Informationen abgefragt. Das zweite Fenster 'Secure Confirmation' lässt sich im Original nur nach vollständigem Ausfüllen und Betätigen des Confirm-Buttons schließen!

In diesen Wochen kursieren vermehrt eMails, die mit einem vermeintlich seriösen Link auf eine Webseite (Online-Bank oder sonstige Anmeldeseite) versehen sind. In der Nachricht wird auf unterschiedliche Weise die Notwendigkeit zur Eingabe von Zugangsdaten (z. B. PIN- und TAN-Nummer, Kreditkarten- oder sonstige Zugangsdaten) begründet.

Mal sind es verbesserte Sicherungsmaßnahmen, die das alte PIN/TAN-Verfahren ablösen, und zur Umstellung hierauf eine letztmalige Eingabe dieser Daten erfordern. Andere Methoden suggerieren unlängst bemerkte vergebliche, unrechtmäßige Zugangsversuche zum Konto, wodurch die erneute Legitimierung mittels der PIN/TAN notwendig wird. Im Fall der eBay-Meldung droht ohne neuerliche Authentisierung die Sperre des Accounts.

Durch Klick auf den Link in der Nachricht erscheint eine täuschend echte Webseite mit einem Eingabeformular für diese Daten. Hat man tatsächlich echte Zugangsdaten übermittelt, kann von der Gegenseite durch sofortige Verwendung dieser Daten z. B. eine Abhebung (bis zum hoffentlich festgelegten Limit) erfolgen.

Wichtig: Sie sollten Anmeldeseiten (Online-Banking, eBay, WebMailer, ...) niemals durch einen Link aus einer eMail aufrufen,sondern immer über die Eingabe oder Auswahl der Adresse im WebBrowser!

Bisher waren nur Phishing-Attacken aus dem englischsprachigen Ausland (z. B. SunTrust-Bank, Citibank) bekannt, nun wird auch versucht, von unvorsichtigen Nutzern im deutschsprachigen Raum (PostBank, PayPal, Deutsche Bank, eBay) Zugangsdaten zu erhalten.

Eine kleine Auswahl aktueller Phishing-Versuche kann hier betrachtet werden.

Aus Sicherheitsgründen sind die vorab gesendeten eMails und auch die aufgerufenen Webseiten hier nur als Abbildungen (JPG) dargestellt - und damit völlig gefahrlos aufrufbar.

Eine große Bilddarstellung erhalten Sie jeweils durch Anklicken der Bilder.

SunTrust-Bank .:. Citi-Bank .:. SouthTrust-Bank .:. Postbank .:. Postbank(2) .:. Deutsche Bank .:. eBay .:. eBay(2)

SunTrust-Bank:

SunTrust-Bank:Hier werden Kreditkarten-Informationen abgefragt. Das zweite Fenster 'Secure Confirmation' lässt sich im Original nur nach vollständigem Ausfüllen und Betätigen des Confirm-Buttons schließen! |

|

|

Citi-Bank:

Citi-Bank:Perfekt getarnt: Nach einem Klick auf den Link in der Phishing-eMail sehen Sie zwar die Original-Site der Citi-Bank. Davor taucht jedoch ein gefälschtes Popup-Fenster auf, das vom Datendieb stammt. (Quelle: PC Welt) |

|

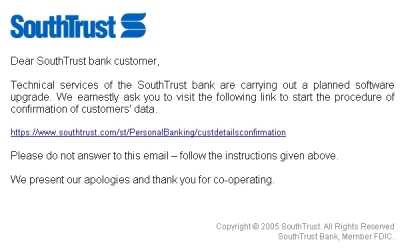

SouthTrust-Bank:

SouthTrust-Bank:Auch hier werden die Kreditkarten-Daten erfragt. |

|

|

|

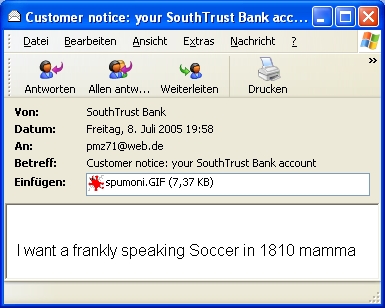

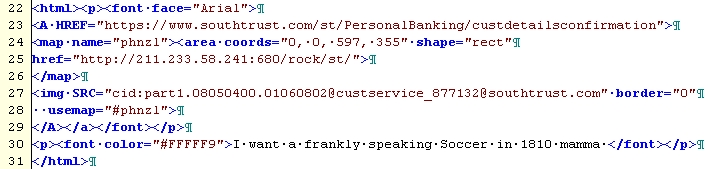

In der reinen Textansicht wird nur ein unbedeutender Text angezeigt. Dies gewährleistet, dass die eMail nicht bereits von Spamfiltern aussortiert wird.

Untersucht man die eMail genauer, erkennt man den einfachen Trick, mittels dessen die gefälschte Webseite aufgerufen wird:

Dazu wird der Quellcode (hier zusätzlich übersichtlicher) dargestellt: |

Textansicht der eMail |

|

|

||

Postbank:

Postbank:Es wird dazu aufgefordert, die Zugangsdaten (PIN und TAN) wegen einer Systemumstellung letztmalig anzugeben. Diese eMails kursierten Anfang Juli 2005. Die erste, links abgebildete fällt durch fehlerhafte Umlaute auf, die in der zweiten vermieden wurden. Die versteckten Adressen sind jeweils nur ein paar Tage gültig, dann wechseln die Betrüger auf einen neuen Server, um ihre Spuren zu verwischen. (siehe hierzu auch den Bericht im Kölner Stadtanzeiger in der Online-Ausgabe vom 12. Juli 2005) |

|

|

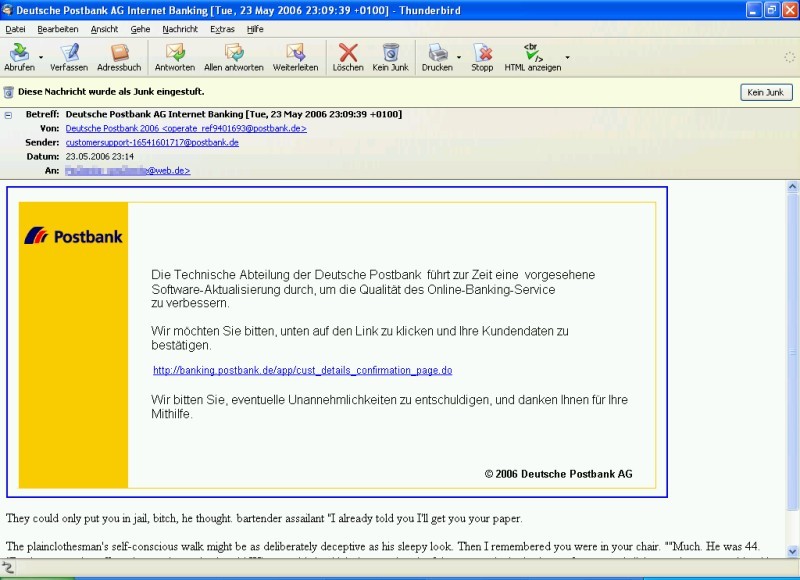

Postbank (Mai 2006):

Postbank (Mai 2006):Die Phishing-Methoden gleichen sich den höheren Sicherheitsstandards an. Seit Anfang 2006 wird im Internet-Banking die indizierte TAN (iTAN) verwendet: Bei jeder Transaktion fordert der Bankserver dazu auf, aus der TAN-Liste nicht die nächste, sondern die TAN einer bestimmten Position in der Liste einzugeben. Die eMail im Mai 2006 führt direkt auf ein Formular, in das nun zusätzlich auch die Position (Index) eingetragen werden kann. Die zugehörige Internetadresse war nur einige Stunden aufrufbar- lange genug, um Hunderten Ahnungsloser zu ermöglichen, ihre Angaben abzusenden. |

|

|

Deutsche Bank:

Deutsche Bank:In einer täuschend echt erscheinenden eMail werden angeblich neue Sicherheitsmaßnahmen als Begründung zur Preisgabe der Zugangsdaten (PIN/TAN) genannt. Die zugehörige Betrüger-Formularadresse (http://meine.deutsche-banks.com/mod/WebObjects/dbpbc.woa/) war nur wenige Stunde gültig. (18. Juli 2005) |

|

eBay-Auktionsportal:

eBay-Auktionsportal:Die eMail kündigt an, dass ohne eine erneute Authentisierung der Zugang zum Auktionsportal gesperrt würde. Auch hier wird der gesamte Text in einer Grafik dargestellt, um einfache Spamfilter zu umgehen. Die gezeigte Linkadresse wird auch in der Statuszeile angezeigt, wiegt den Angeschriebenen also zusätzlich in Sicherheit. Tatsächich aufgerufen aber wird die Adresse http://211.60.138.10:680/rock/eBayIsap/index.htm . Es erscheint eine täuschend echt nachgestellte Sign-In-Seite von www.ebay.com . Zusätzlich wird beim Laden der Seite ein Trojaner-Programm (JS/Stealus.gen im JavaScript) auf dem Gastrechner ausgeführt, das in der Adresszeile des InternetExplorers falsche Adressangaben ermöglicht; hier: https://signin.ebay.com/ws/eBayISAPI.dll . Die rechts abgebildete Webseitendarstellung mit dem Browser Firefox zeigt diese Veränderung nicht - Firefox ist eben sicherer als der Internet-Explorer. Gute Virenschutzprogramme (hier die Meldung von McAFee VirusScan) verhindern die Ausführung des Trojaner-Scriptes natürlich, wenn die Virensignaturen aktualisiert sind. Informationen zu diesem Trojaner JS/Stealus.gen erhalten Sie hier. Hier erhalten Sie Informationen zum Browser Firefox und einen Link zum Download. (21. Juli 2005) |

Die gefälschte Sign-In-Seite: Zum Vergleich hier die Original-eBay-Sign-In-Seite. |

eBay-Auktionsportal (September 2005):

eBay-Auktionsportal (September 2005): In einer eMail wird darauf hingewiesen, dass noch ein Geldbetrag zu zahlen sei. Hierzu soll die im Anhang mitgelieferte Rechnung ausgedruckt und der fällige Betrag überwiesen werden.

Im Anhang befindet sich aber kein PDF-Dokument, sondern eine ausführbare Datei, die einen Trojaner auf dem PC installiert.

In einer eMail wird darauf hingewiesen, dass noch ein Geldbetrag zu zahlen sei. Hierzu soll die im Anhang mitgelieferte Rechnung ausgedruckt und der fällige Betrag überwiesen werden.

Im Anhang befindet sich aber kein PDF-Dokument, sondern eine ausführbare Datei, die einen Trojaner auf dem PC installiert.

Dieser Trojaner (New Win32; bisher W32/Kelvir.worm.c) sendet via Windows Messenger an alle Kontakte eine eMail und lädt weitere zerstörerische Dateien von der Adresse http://home.earth/ nach. Weitere Information zu diesem Trojaner finden Sie bei NAI. |

Die gefälschte eBay-eMail:

|

Weitere Informationen:

© 2006 Ziemke .:. Letzte Aktualisierung am 25. Mai 2006 durch den WebMaster.